Компанія Trend Micro опублікувала результати дослідження Threats and Consequences: A Security Analysis of Smart Manufacturing Systems, присвяченого атакам на промислові об'єкти. У ньому описується, як сучасні хакери можуть використовувати нестандартні моделі атак, щоб виводити з ладу «розумне» обладнання на виробництві.

Для роботи над цим дослідженням фахівці Trend Micro об'єднали зусилля з Міланським політехнічним університетом (Politecnico di Milano), який надав свою лабораторію Industry 4.0 з реальним виробничим обладнанням від лідерів галузі. На прикладі цього обладнання було продемонстровано те, як кіберзлочинці можуть використовувати уразливості в об'єктах промислового інтернету речей у своїх цілях, наприклад, для промислового шпигунства або отримання фінансової вигоди.

У ключових об'єктах «розумного» виробництва в основному використовуються пропрієтарні системи, але за своєю обчислювальною потужністю вони цілком порівнянні з традиційним ІТ-обладнанням. Це означає, що можливості таких систем у багато разів перевищують необхідні для виконання цілей, для яких вони були розгорнуті, і зловмисники можуть використати ці «зайві» потужності собі на користь. Хоча в таких системах найчастіше використовуються пропрієтарні мови, вони, як і у випадку з атаками на ІТ-системи, можуть застосовуватися для введення шкідливого коду, отримання доступу до інших об'єктів мережі або крадіжки конфіденційної інформації без ризику виявлення.

«Розумні» виробничі системи спочатку проєктуються і розгортаються як ізольовані об'єкти, але ця ізоляція руйнується в міру зростання взаємодії між інформаційними та операційними технологіями у виробництві. Такі системи, як наслідок, майже позбавлені механізмів для боротьби зі шкідливим ПЗ і проведення перевірок цілісності.

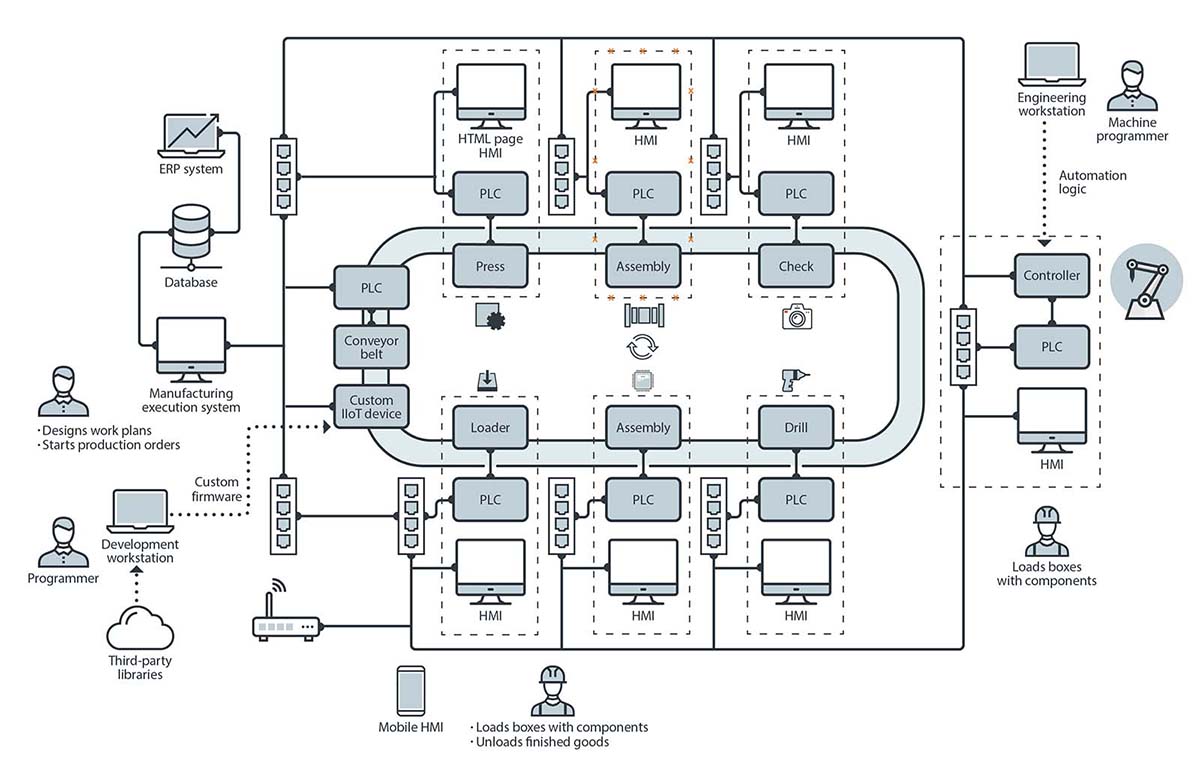

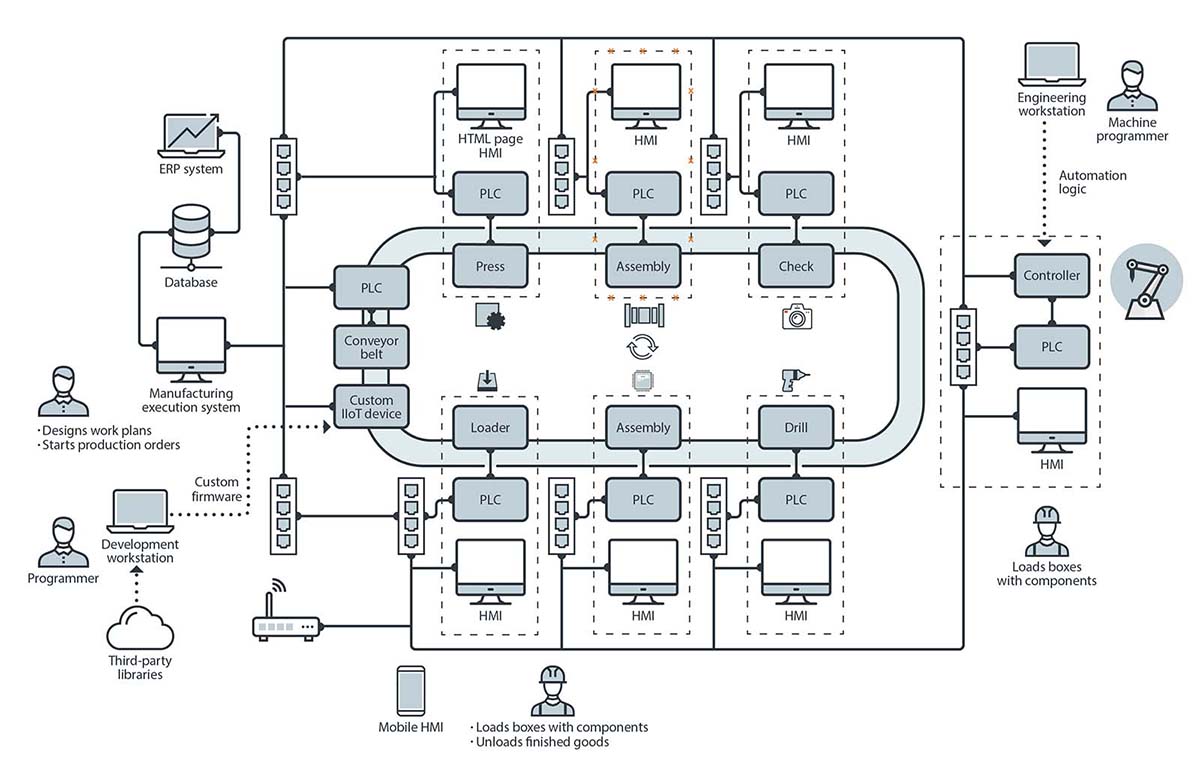

До числа систем і обладнання, вразливих для злому, відносяться, наприклад, системи управління виробництвом (MES), інтерфейси «людина-машина» (HMI) і кастомні об'єкти промислового інтернету речей. Вони є слабкою ланкою в системі безпеки виробничого об'єкта, яке хакери можуть використовувати, щоб пошкодити товари, викликати несправності обладнання або внести зміни в робочі процеси, що призведе до випуску бракованої продукції.

У дослідженні пропонуються комплексні заходи для захисту від атак і зниження їх негативного впливу, включаючи:

- глибоку інспекцію пакетів, яка підтримує протоколи операційних технологій і здатна виявити аномальні пакети даних на рівні мережі;

- регулярні перевірки цілісності, які допоможуть виявити змінені хакерами компоненти програмного забезпечення на кінцевих пристроях;

- використання підпису виконуваного коду в пристроях промислового інтернету речей, включаючи залежні об'єкти й ПЗ, наприклад, бібліотеки від сторонніх виробників;

- аналіз ризиків, який зачіпає не тільки фізичну безпеку виробництва, але і софту для його автоматизації;

- ланцюжки сертифікатів для всіх даних і програмного забезпечення в «розумних» виробничих середовищах;

- застосування інструментів для виявлення і розпізнавання вразливостей / «програмних закладок» в складному виробничому обладнанні;

- застосування «пісочниць» і поділ привілеїв для ПЗ промислового обладнання.

Детальніше — у блозі компанії Softline